Acha que sabe o que está conectado à sua rede doméstica? Você pode se surpreender. Aprenda a fazer a verificação usando nmapno Linux, que permite explorar todos os dispositivos conectados à sua rede.

Você pode pensar que sua rede doméstica é muito simples e não há nada a ser aprendido examinando-a mais profundamente. Você pode estar certo, mas é provável que você aprenda algo que não sabia. Com a proliferação de dispositivos da Internet das Coisas , dispositivos móveis como telefones e tablets e a revolução da casa inteligente – além dos dispositivos de rede “normais”, como roteadores de banda larga, laptops e computadores desktop – pode ser uma grande surpresa.

Índice

Se você precisar, instale o nmap

Vamos usar o nmapcomando. Dependendo de quais outros pacotes de software você instalou no seu computador, nmappode já estar instalado para você.

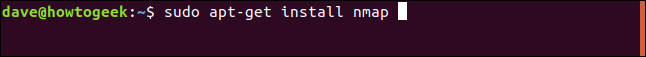

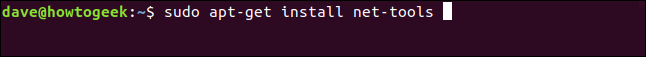

Caso contrário, instale-o no Ubuntu.

sudo apt-get install nmap

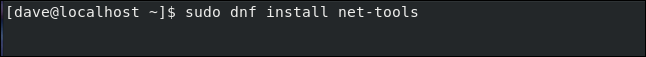

Veja como instalá-lo no Fedora.

sudo dnf instalar nmap

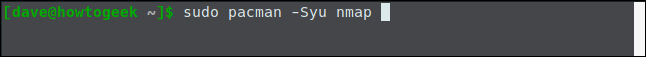

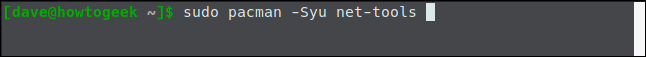

Veja como instalá-lo no Manjaro.

sudo pacman -Syu nmap

Você pode instalá-lo em outras versões do Linux usando o gerenciador de pacotes para suas distribuições Linux.

Encontre o seu endereço IP

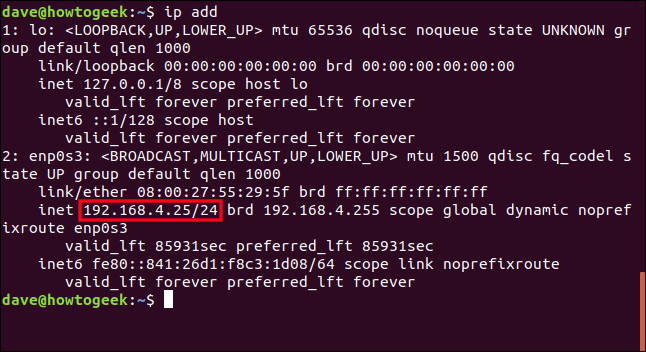

A primeira tarefa é descobrir qual é o endereço IP do seu computador Linux. Há um endereço IP mínimo e máximo que sua rede pode usar. Este é o escopo ou intervalo de endereços IP de sua rede. Precisamos fornecer endereços IP ou um intervalo de endereços IP para nmap, portanto, precisamos saber quais são esses valores.

Com folga, o Linux fornece um comando chamado ipe tem uma opção chamada addr(endereço). Digite ip, um espaço addr, e pressione Enter.

endereço de ip

Na seção inferior da saída, você encontrará seu endereço IP. É precedido pelo rótulo “inet”.

O endereço IP deste computador é “192.168.4.25”. O “/ 24” significa que há três conjuntos consecutivos de oito 1s na máscara de sub-rede. (E 3 x 8 = 24.)

Em binário, a máscara de sub-rede é:

11111111.11111111.11111111.00000000

e em decimal, é 255.255.255.0.

A máscara de sub-rede e o endereço IP são usados para indicar qual parte do endereço IP identifica a rede e qual parte identifica o dispositivo. Essa máscara de sub-rede informa ao hardware que os três primeiros números do endereço IP identificarão a rede e a última parte do endereço IP identifica os dispositivos individuais. E como o maior número que você pode armazenar em um número binário de 8 bits é 255, o intervalo de endereços IP para esta rede será de 192.168.4.0 a 192.168.4.255.

Tudo isso está encapsulado no “/ 24”. Felizmente, nmapfunciona com essa notação, então temos o que precisamos para começar a usar nmap.

Comece com o nmap

nmapé uma ferramenta de mapeamento de rede . Ele funciona enviando várias mensagens de rede para os endereços IP no intervalo que iremos fornecer com ele. Ele pode deduzir muito sobre o dispositivo que está testando, ao julgar e interpretar o tipo de resposta que obtém.

Vamos começar uma varredura simples com nmap. Vamos usar a opção -sn(scan no port). Isso diz nmappara não sondar as portas nos dispositivos por enquanto. Ele fará uma varredura leve e rápida.

Mesmo assim, pode demorar um pouco para nmapfuncionar. Obviamente, quanto mais dispositivos você tiver na rede, mais tempo demorará. Ele faz todo o seu trabalho de sondagem e reconhecimento primeiro e, em seguida, apresenta suas descobertas quando a primeira fase é concluída. Não se surpreenda quando nada visível acontecer por um minuto ou mais.

O endereço IP que vamos usar é aquele que obtivemos usando o ipcomando anterior, mas o número final é definido como zero. Esse é o primeiro endereço IP possível nesta rede. O “/ 24” informa nmappara fazer a varredura em todo o intervalo desta rede. O parâmetro “192.168.4.0/24” se traduz como “iniciar no endereço IP 192.168.4.0 e trabalhar direto em todos os endereços IP até e incluindo 192.168.4.255”.

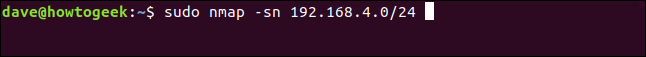

Observe que estamos usando sudo.

sudo nmap -sn 192.168.4.0/24

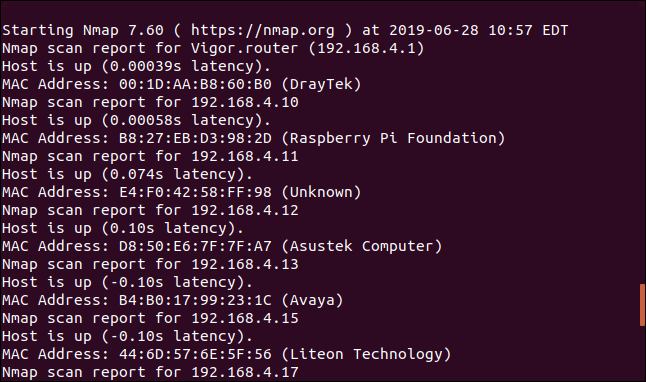

Após uma breve espera, a saída é gravada na janela do terminal.

Você pode executar esta verificação sem usar sudo, mas usar sudogarante que ele pode extrair o máximo de informações possível. Sem sudoessa varredura não seria retornado as informações do fabricante, por exemplo.

A vantagem de usar a -snopção – além de ser uma verificação rápida e leve – é que ela fornece uma lista organizada dos endereços IP ativos. Em outras palavras, temos uma lista dos dispositivos conectados à rede, juntamente com seus endereços IP. E sempre que possível, nmapidentificou o fabricante. Isso não é ruim para a primeira tentativa.

Aqui está o final da lista.

Estabelecemos uma lista dos dispositivos de rede conectados, portanto sabemos quantos deles existem. São 15 dispositivos ligados e conectados à rede. Conhecemos o fabricante de alguns deles. Ou, como veremos, temos o que nmaprelatou como o fabricante, com o melhor de sua capacidade.

Ao examinar os resultados, provavelmente você verá dispositivos que reconhece. Pode muito bem haver alguns que você não conhece. Esses são os que precisamos investigar mais a fundo.

O que alguns desses dispositivos são está claro para mim. A Raspberry Pi Foundation é autoexplicativa. O dispositivo da Amazon Technologies será meu Echo Dot. O único dispositivo Samsung que tenho é uma impressora a laser, o que limita esse dispositivo. Existem alguns dispositivos listados como fabricados pela Dell. Esses são fáceis, isso é um PC e um laptop. O dispositivo Avaya é um telefone Voice Over IP que me fornece um ramal no sistema de telefonia da matriz. Isso permite que eles me importunem em casa com mais facilidade, então estou bem ciente desse dispositivo.

Mas ainda fico com perguntas.

Existem vários dispositivos com nomes que não significam nada para mim. Tecnologia Liteon e sistemas Elitegroup Computer, por exemplo.

Eu tenho (muito) mais do que um Raspberry PI. Quantos estão conectados à rede sempre variará porque eles são continuamente trocados, entrando e saindo de serviço conforme são refeitos e reaproveitados. Mas, definitivamente, deve haver mais de um aparecendo.

Existem alguns dispositivos marcados como Desconhecidos. Obviamente, eles precisarão ser examinados.

Faça uma varredura mais profunda

Se removermos a -snopção nmap, também tentará sondar as portas nos dispositivos. As portas são pontos de extremidade numerados para conexões de rede em dispositivos. Considere um bloco de apartamentos. Todos os apartamentos possuem o mesmo endereço (equivalente ao endereço IP), mas cada apartamento possui seu próprio número (equivalente à porta).

Cada programa ou serviço em um dispositivo possui um número de porta. O tráfego de rede é entregue a um endereço IP e uma porta, não apenas a um endereço IP. Alguns números de porta são pré-alocados ou reservados. Eles sempre são usados para transportar tráfego de rede de um tipo específico. A porta 22, por exemplo, é reservada para conexões SSH e a porta 80 é reservada para o tráfego da web HTTP.

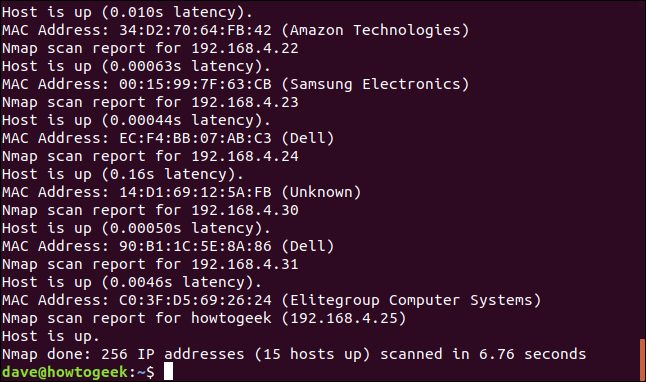

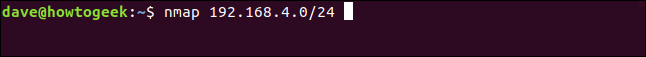

Vamos usar nmappara fazer a varredura das portas em cada dispositivo e informar quais estão abertas.

nmap 192.168.4.0/24

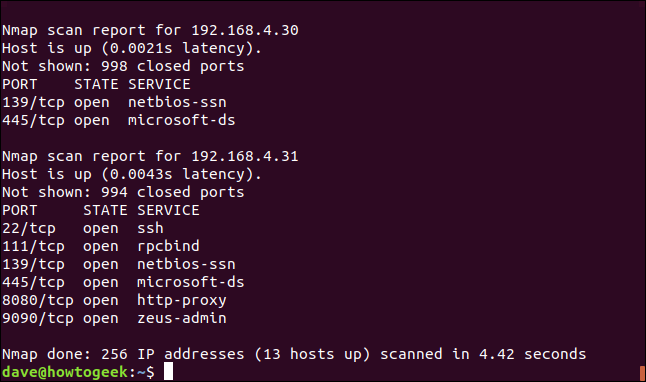

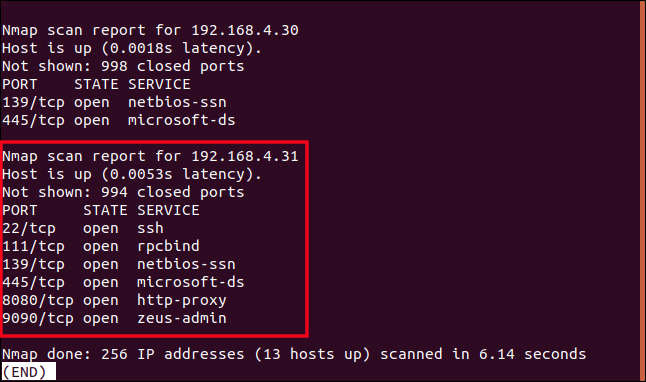

Desta vez, obtemos um resumo mais detalhado de cada dispositivo. Somos informados de que há 13 dispositivos ativos na rede. Espere um minuto; tínhamos 15 dispositivos há um momento.

O número de dispositivos pode variar conforme você executa essas varreduras. Provavelmente é devido a dispositivos móveis que chegam e saem das instalações ou equipamentos sendo ligados e desligados. Além disso, esteja ciente de que, ao ligar um dispositivo que foi desligado, ele pode não ter o mesmo endereço IP da última vez em que estava em uso. pode, mas pode não ser.

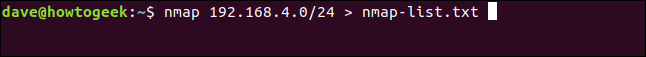

Houve muita produção. Vamos fazer isso de novo e capturar em um arquivo.

nmap 192.168.4.0/24> nmap-list.txt

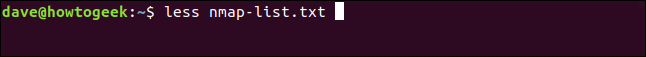

E agora podemos listar o arquivo com lesse pesquisá-lo, se desejarmos.

menos nmap-list.txt

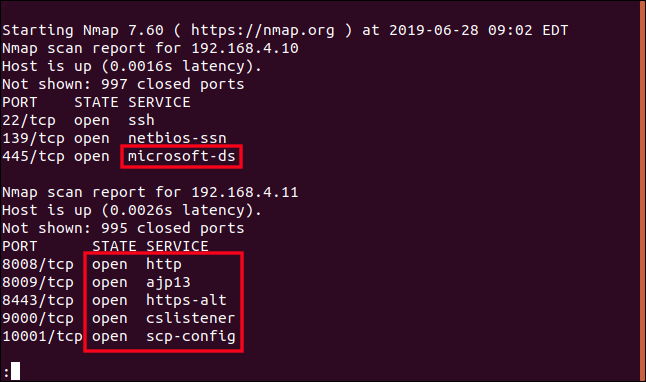

Ao percorrer o nmaprelatório, você procura algo que não pode explicar ou que parece incomum. Ao revisar sua lista, anote os endereços IP de todos os dispositivos que deseja investigar mais.

De acordo com a lista que geramos anteriormente, 192.168.4.10 é um Raspberry Pi. Ele estará executando uma distribuição Linux ou outra. Então, o que está usando a porta 445? Ele é descrito como “microsoft-ds”. Microsoft, em um Pi rodando Linux? Certamente estaremos investigando isso.

192.168.4.11 foi marcado como “Desconhecido” na verificação anterior. Tem muitas portas abertas; precisamos saber o que é.

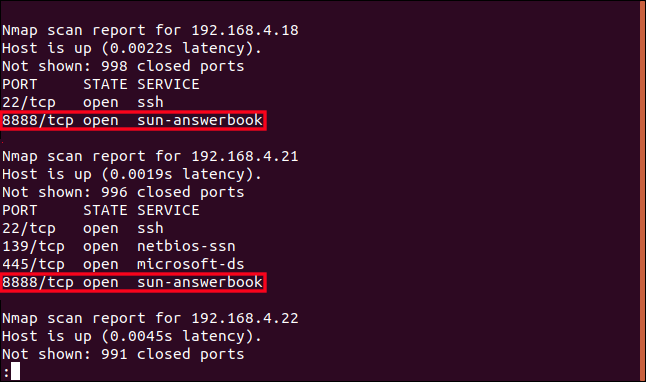

192.168.4.18 também foi identificado como Raspberry Pi. Mas aquele Pi e o dispositivo 192.168.4.21 têm a porta 8888 aberta, que é descrita como sendo usada pelo “sun-answerbook”. Sun AnswerBook é um sistema de recuperação de documentação (elementar) há muitos anos. Nem preciso dizer que não tenho isso instalado em lugar nenhum. Isso precisa ser examinado.

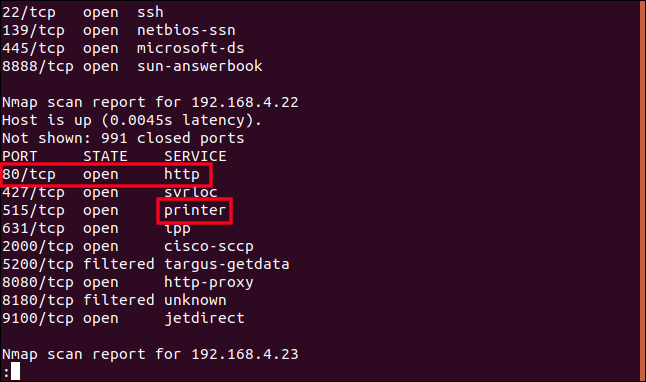

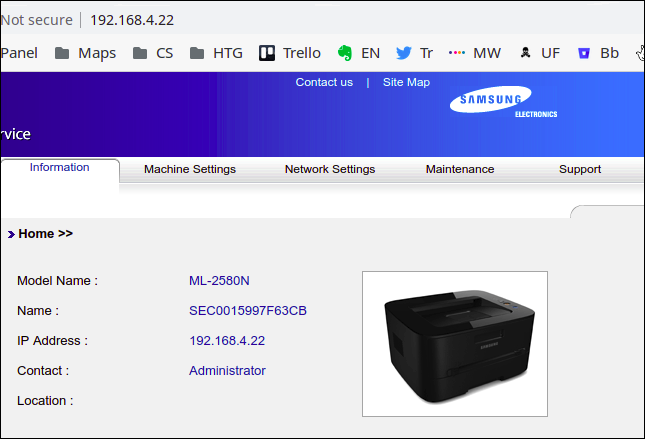

O dispositivo 192.168.4.22 foi identificado anteriormente como uma impressora Samsung, o que é verificado aqui pela etiqueta que diz “impressora”. O que me chamou a atenção foi a porta HTTP 80 estar presente e aberta. Esta porta está reservada para o tráfego do site. Minha impressora incorpora um site?

O dispositivo 192.168.4.31 foi fabricado por uma empresa chamada Elitegroup Computer Systems. Nunca ouvi falar deles, e o dispositivo tem muitas portas abertas, então vamos investigar isso.

Quanto mais portas um dispositivo abre, mais chances o cibercriminoso tem de entrar nele – se for exposto diretamente à Internet. É como uma casa. Quanto mais portas e janelas você tiver, mais pontos potenciais de entrada um ladrão terá.

Nós alinhamos os suspeitos; Vamos fazê-los falar

O dispositivo 192.168.4.10 é um Raspberry Pi com a porta 445 aberta, que é descrita como “microsoft-ds”. Uma rápida pesquisa na Internet revela que a porta 445 geralmente está associada ao Samba. Samba é uma implementação de software livre do protocolo Server Message Block (SMB) da Microsoft. SMB é um meio de compartilhar pastas e arquivos em uma rede.

Isso faz sentido; Eu uso esse Pi em particular como uma espécie de mini dispositivo de armazenamento conectado à rede (NAS). Ele usa o Samba para que eu possa me conectar a ele de qualquer computador da minha rede. Ok, isso foi fácil. Um já foi, faltam vários outros.

Dispositivo desconhecido com muitas portas abertas

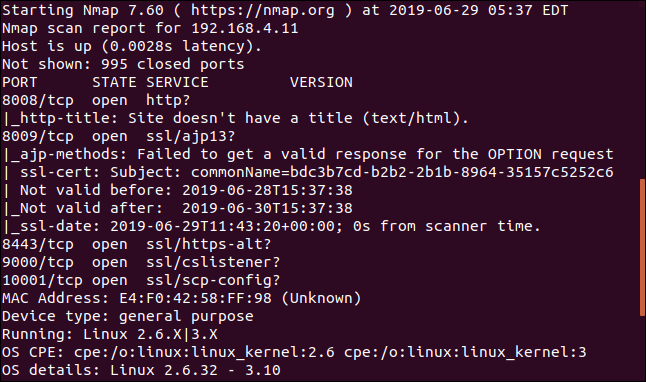

O dispositivo com endereço IP 192.168.4.11 tinha um fabricante desconhecido e muitas portas abertas.

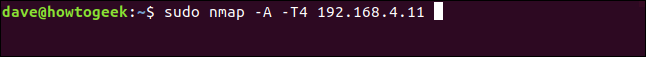

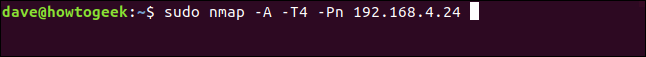

Podemos usar de forma nmap mais agressiva para tentar retirar mais informações do dispositivo. A opção -A (varredura agressiva) força o nmap uso de detecção do sistema operacional, detecção de versão, varredura de script e detecção de traceroute.

A opção -T(modelo de tempo) nos permite especificar um valor de 0 a 5. Isso define um dos modos de tempo. Os modos de temporização têm grandes nomes: paranóico (0), sorrateiro (1), educado (2), normal (3), agressivo (4) e insano (5). Quanto menor o número, menos impacto nmapterá na largura de banda e em outros usuários da rede.

Observe que não estamos fornecendo nmapum intervalo de IP. Estamos nos concentrando nmapem um único endereço IP, que é o endereço IP do dispositivo em questão.

sudo nmap -A -T4 192.168.4.11

Na máquina usada para pesquisar este artigo, demorou nove minutos para nmapexecutar esse comando. Não se surpreenda se você tiver que esperar um pouco antes de ver qualquer saída.

Infelizmente, neste caso, a saída não nos dá as respostas fáceis que esperávamos.

Uma coisa extra que aprendemos é que ele está executando uma versão do Linux. Na minha rede isso não é uma grande surpresa, mas esta versão do Linux é estranha. Parece ser bastante antigo. O Linux é usado em quase todos os dispositivos da Internet das Coisas, então isso pode ser uma pista.

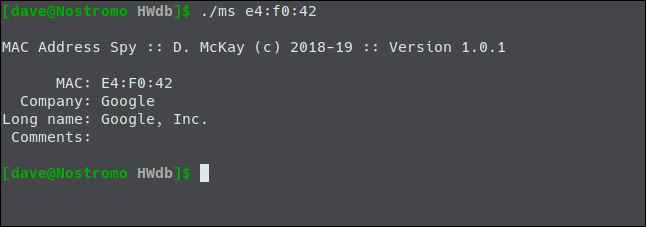

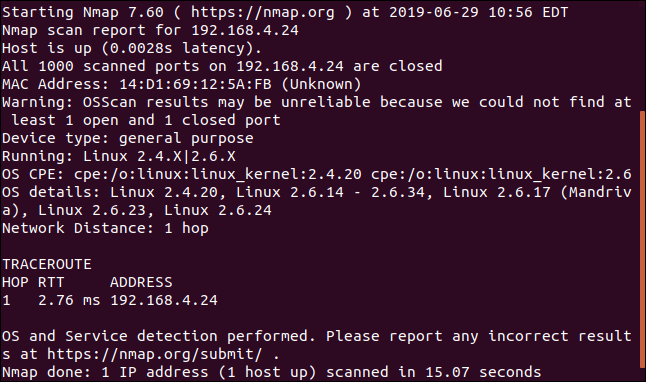

Mais abaixo na saída, nmaptemos o endereço de controle de acesso à mídia (endereço MAC) do dispositivo. Esta é uma referência exclusiva atribuída a interfaces de rede.

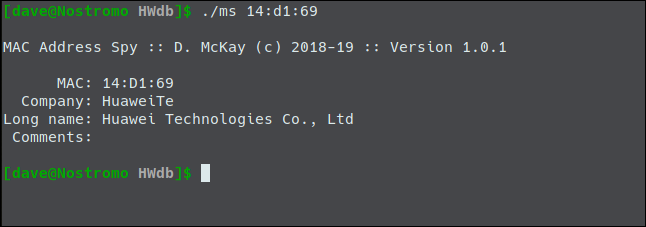

Os primeiros três bytes do endereço MAC são conhecidos como Organizationally Unique Identifier (OUI). Isso pode ser usado para identificar o fornecedor ou fabricante da interface de rede. Se você for um geek que reuniu um banco de dados de 35.909 deles, claro.

Meu utilitário diz que pertence ao Google. Com a pergunta anterior sobre a versão peculiar do Linux e a suspeita de que possa ser um dispositivo da Internet das Coisas, isso aponta o dedo de forma justa e direta para o meu mini alto-falante inteligente Google Home.

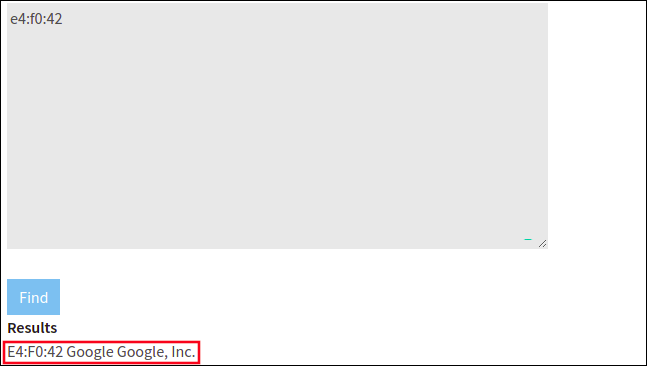

Você pode fazer o mesmo tipo de pesquisa de OUI online, usando a página de pesquisa de fabricante do Wireshark .

De forma encorajadora, isso corresponde aos meus resultados.

Uma maneira de ter certeza sobre a id de um dispositivo é executar uma verificação, desligar o dispositivo e verificar novamente. O endereço IP que agora está faltando no segundo conjunto de resultados será o dispositivo que você acabou de desligar.

Livro de respostas da Sun?

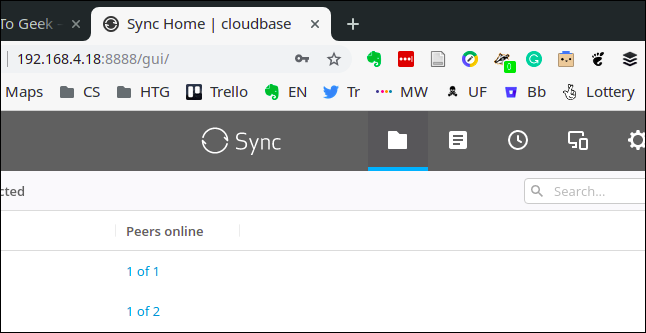

O próximo mistério era a descrição do “livro de respostas do sol” para o Raspberry Pi com o endereço IP 192.168.4.18. A mesma descrição “sun-answerbook” estava aparecendo para o dispositivo em 192.168.4.21. O dispositivo 192.168.4.21 é um computador desktop Linux.

nmapfaz seu melhor palpite no uso de uma porta a partir de uma lista de associações de software conhecidas. Claro que, se qualquer uma dessas associações de porta não são mais aplicáveis, talvez o software não está mais em uso e tem ido fim da vida -você pode obter enganosa descrições de porta em seus resultados da verificação. Provavelmente foi esse o caso aqui, o sistema Sun AnswerBook remonta ao início de 1990 e não é nada mais do que uma memória distante – para aqueles que já ouviram falar dele.

Portanto, se não é um software antigo da Sun Microsystems , o que esses dois dispositivos, o Raspberry Pi e o desktop, têm em comum?

As pesquisas na Internet não trouxeram nada de útil. Houve muitos acessos. Parece que qualquer coisa com uma interface da web que não deseja usar a porta 80 parece optar pela porta 8888 como fallback. Portanto, a próxima etapa lógica era tentar se conectar a essa porta usando um navegador.

Usei 192.168.4.18:8888 como endereço no meu navegador. Este é o formato para especificar um endereço IP e uma porta em um navegador. Use dois pontos :para separar o endereço IP do número da porta.

Um site realmente foi aberto.

É o portal de administração para qualquer dispositivo que esteja executando o Resilio Sync .

Eu sempre uso a linha de comando, então esqueci completamente dessa facilidade. Portanto, a lista de entradas do Livro de Respostas da Sun era uma pista falsa, e o serviço por trás da porta 8888 havia sido identificado.

Um servidor web oculto

O próximo problema que registrei para examinar foi a porta HTTP 80 da minha impressora. Novamente, peguei o endereço IP dos nmapresultados e usei-o como um endereço no meu navegador. Não precisei fornecer o porto; o navegador teria como padrão a porta 80.

Vejam só; minha impressora possui um servidor da web embutido.

Agora posso ver o número de páginas que passaram por ele, o nível de toner e outras informações úteis ou interessantes.

Outro Dispositivo Desconhecido

O dispositivo em 192.168.4.24 não revelou nada a nenhuma das nmapvarreduras que tentamos até agora.

Eu adicionei a opção -Pn(sem ping). Isso faz nmapcom que suponha que o dispositivo de destino esteja ativo e prossiga com as outras varreduras. Isso pode ser útil para dispositivos que não reagem conforme o esperado e se confundem, nmappensando que estão off-line.

sudo nmap -A -T4 -Pn 192.168.4.24

Isso recuperou um despejo de informações, mas não havia nada que identificasse o dispositivo.

Foi relatado que ele estava executando um kernel Linux do Mandriva Linux. Mandriva Linux foi uma distribuição descontinuada em 2011 . Ele vive com uma nova comunidade que o apóia, como OpenMandriva .

Outro dispositivo da Internet das Coisas, possivelmente? provavelmente não – eu só tenho dois, e ambos foram contabilizados.

Uma inspeção cômodo por cômodo e uma contagem de dispositivos físicos não me renderam nada. Vamos procurar o endereço MAC.

Então, descobri que era meu celular.

Lembre-se de que você pode fazer essas pesquisas online, usando a página Wireshark Manufacturer Lookup .

Elitegroup Computer Systems

As duas últimas perguntas que tive foram sobre os dois dispositivos com nomes de fabricantes que não reconheci, ou seja, Liteon e Elitegroup Computer Systems.

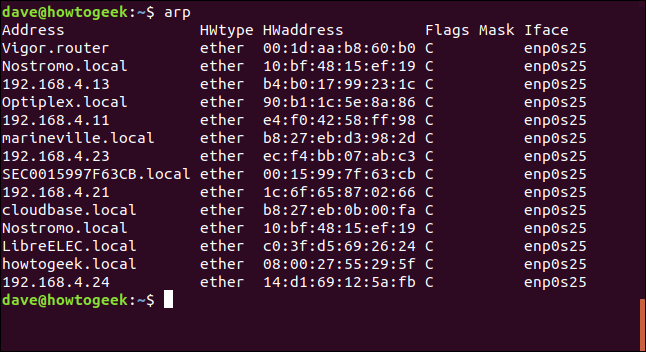

Vamos mudar de rumo. Outro comando útil para identificar a identidade dos dispositivos em sua rede é arp. arpé usado para trabalhar com a tabela Address Resolution Protocol em seu computador Linux. É usado para traduzir de um endereço IP (ou nome de rede) para um endereço MAC .

Se arpnão estiver instalado em seu computador, você pode instalá-lo desta forma.

No Ubuntu, use apt-get:

sudo apt-get install net-tools

No Fedora, use dnf:

sudo dnf install net-tools

No Manjaro use pacman:

sudo pacman -Syu net-tools

Para obter uma lista dos dispositivos e seus nomes de rede – se eles tiverem um – basta digitar arpe pressionar Enter.

Este é o resultado da minha máquina de pesquisa:

Os nomes na primeira coluna são os nomes das máquinas (também chamados de nomes de host ou nomes de rede) que foram atribuídos aos dispositivos. Alguns deles eu configurei ( Nostromo , Cloudbase e Marineville , por exemplo) e alguns foram configurados pelo fabricante (como Vigor.router).

A saída nos dá dois meios de referência cruzada com a saída de nmap. Como os endereços MAC para os dispositivos estão listados, podemos consultar a saída de nmappara identificar melhor os dispositivos.

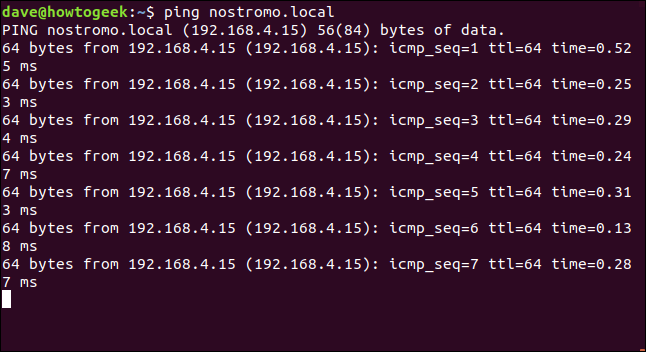

Além disso, como você pode usar um nome de máquina com pinge porque pingexibe o endereço IP subjacente, você pode fazer referência cruzada de nomes de máquina a endereços IP usando pingem cada nome por vez.

Por exemplo, vamos executar ping em Nostromo.local e descobrir qual é seu endereço IP. Observe que os nomes das máquinas não diferenciam maiúsculas de minúsculas.

ping nostromo.local

Você deve usar Ctrl + C para parar ping.

A saída nos mostra que seu endereço IP é 192.168.4.15. E esse é o dispositivo que apareceu na primeira nmapvarredura com o Liteon como fabricante.

A empresa Liteon fabrica componentes de computador que são usados por muitos fabricantes de computador. Neste caso, é um cartão Liteon Wi-Fi dentro de um laptop Asus. Portanto, como observamos anteriormente, o nome do fabricante retornado por nmapé apenas seu melhor palpite. Como nmapsaber se a placa Liteon Wi-Fi foi instalada em um laptop Asus?

E finalmente. O endereço MAC do dispositivo fabricado pela Elitegroup Computer Systems corresponde ao da arplista do dispositivo que chamei de LibreELEC.local.

Este é um Intel NUC , executando o reprodutor de mídia LibreELEC . Portanto, este NUC tem uma placa-mãe da empresa Elitegroup Computer Systems.

E lá estamos nós, todos os mistérios resolvidos.

Tudo contabilizado

Verificamos que não há dispositivos inexplicáveis nesta rede. Você também pode usar as técnicas descritas aqui para investigar sua rede. Você pode fazer isso por interesse – para satisfazer seu geek interior – ou para se certificar de que tudo conectado à sua rede tem o direito de estar lá.

Lembre-se de que os dispositivos conectados vêm em todas as formas e tamanhos. Passei algum tempo andando em círculos e tentando rastrear um dispositivo estranho antes de perceber que era, na verdade, o smartwatch no meu pulso.